- ║╠│ŪöĄ┤a╩ūĒō

- │ŻęŖå¢Ņ}

- įö╝ÜĒō

- linuxŽĄĮySSLūCĢ°▓┐╩httpså╬/ČÓšŠ³c

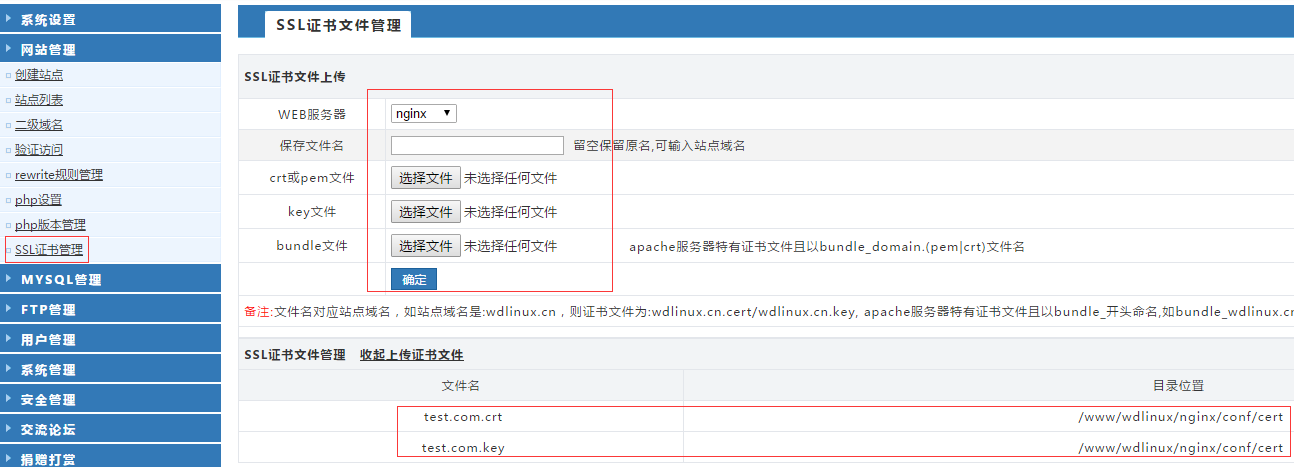

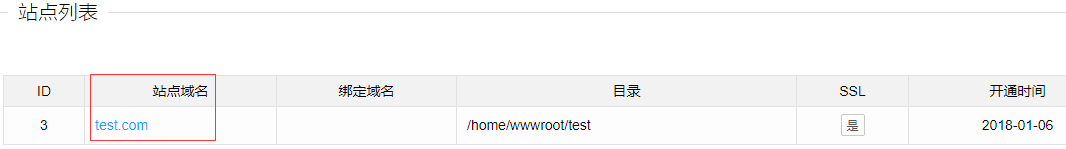

linuxŽĄĮySSLūCĢ°▓┐╩httpså╬/ČÓšŠ³cęįŽ┬Į╠│╠×ķlinuxŽĄĮy╔ĻšłSSLūCĢ°Ż¼▓┐╩å╬/ČÓšŠ³chttpsĘĮĘ©ĪŻ╚ń╣¹ī”╝╝ąg▓╗╩ņŽżŻ¼Į©ūh╠ßĮ╗╣żå╬Ż¼ė╔╬ę╦Š╣ż│╠ĤÄ═─·┼õų├Ż©Ģ■ėą┘Mė├«a╔·Ż®ĪŻ ┴ĒąĶŽ╚╔ĻšłŽ┬▌dSSLūCĢ°Ż¼╚ń▀Ćø]ėąŻ¼šł³cō¶╔Ļšł ę╗ĪólinuxŽĄĮyå╬/ČÓšŠ³chttps▓┐╩ĘĮĘ©Ż©░▓čb╬ę╦Š─¼šJwdcpŁhŠ│Ż¼Ęųv3.2║═v2.5Į╠│╠Ż® šf├„Ż║nginx webę²Ūµ┐╔▓┐╩ę╗éĆ╗“ČÓéĆšŠ³cŻ¼▓óŪęų¦│ųapache+nginx╗ņ║Ž─Ż╩ĮŻ¼▓╗ė░Ēæų«Ū░apacheę²ŪµĄ─╚╬║╬įOų├Ż©╚ńé╬ņoæBĪó.htaccessęÄätĄ╚Ż®ĪŻęįŽ┬Į╠│╠╗∙ė┌linux+apache+nginx ę²ŪµĪŻ 1.wdcp v3.2Ż©linux+apache+nginxŻ®ŽĄĮy─Ż░Õ×ķŻ║ ─┐Ū░wdcp v3.2─¼šJ×ķnginx+apacheę²ŪµŻ¼ė├æ¶ĄŪõøwdcpĮń├µ┐╔ūįų·Ż¼║▄║åå╬Ą─įOų├ĪŻ AĪó╩ūŽ╚╔ĻšłĪĘŽ┬▌dĪĘĮŌē║SSLūCĢ°ĄĮ▒ŠĄžļŖ─XĪŻŻ©ąĶꬎ╚║Ž▓ó.cerĪó.crt╬─╝■Ż¼Å═ųŲcer╬─╝■ā╚╚▌ĄĮcrt╬─╝■Ņ^▓┐Ż®╚╗║¾ĄŪĻæwdcp┐žųŲ├µ░ÕŻ¼³cŠWšŠ╣▄└ĒĪĘSSLūCĢ°╣▄└ĒĪĘ╔Žé„ūCĢ°crt║═keyŻ¼ūCĢ°├¹ĘQ┼cĮ©┴óĄ─šŠ³c├¹ę╗ų┬Ż¼╚ńłDŻ║

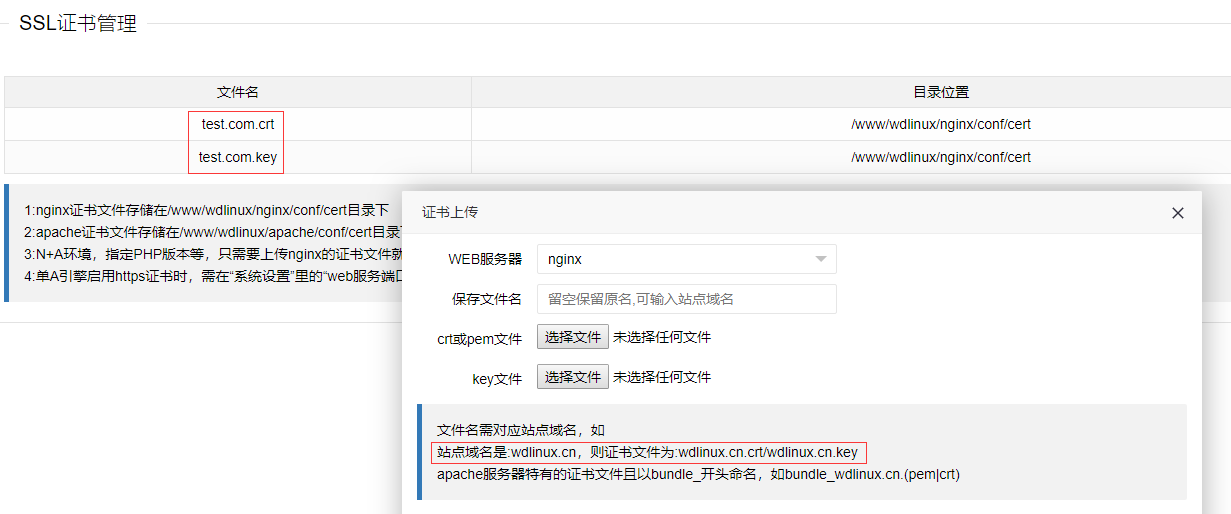

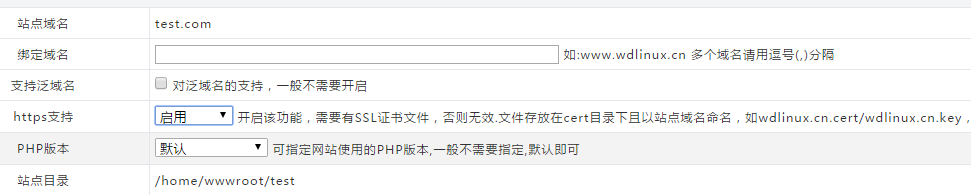

ūóęŌŻ║ 1Īó╬ę╦Š╔ĻšłĄ─ūCĢ°╬─╝■┴ą▒Ē╩ŪŻ║test.com.cerĪótest.com_ca.crtĪótest.com.keyŻ¼ąĶꬎ╚║Ž▓óūCĢ°Ż¼īócer╬─╝■ā╚╚▌Å═ųŲĄĮcrt╬─╝■Ņ^▓┐Ż¼▒Ż┤µĖ─├¹×ķtest.com.crt 2ĪóūCĢ°╬─╝■├¹▒žĒÜ║═šŠ³cė“├¹ŽÓ═¼▓┼─▄│╔╣”▓┐╩httpsŻ©ģó┐╝╚ńĖĮłDŻ®

BĪó³cŠWšŠ╣▄└ĒĪĘšŠ³c┴ą▒ĒŠÄ▌ŗŻ¼ų▒Įėåóė├╝┤┐╔ĪŻ

┐╔ßśī”╦∙ėąšŠ³cŻ¼ųžÅ═ęį╔Žā╔▓Į▓┐╩╝┤┐╔ĪŻ 2Īówdcp v2.5Ż©linux+apache+nginxŻ®ŽĄĮy─Ż░Õ×ķŻ║Linux 64/32╬╗(CentOS6.2,ŅAčbwd┐žųŲ├µ░Õ) AĪó╩ūŽ╚ĄŪõøwdcp║¾┼_ŪąōQwebę²Ūµ×ķnginx+apache╗ņ║Ž─Ż╩ĮŻ¼▀@śė┐╔▓┐╩ČÓéĆšŠ³cĄ─httpsŻ¼Č°Ūęé╬ņoæBĄ╚▓╗ė├ū÷╚╬║╬š{š¹

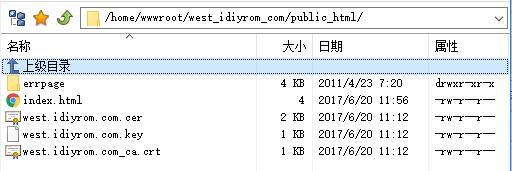

BĪóķ_╩╝▓┐╩Ż║═©▀^ftpĘĮ╩ĮīóĮŌē║║¾ūCĢ°╬─╝■ĄĮŠWšŠĖ∙─┐õø

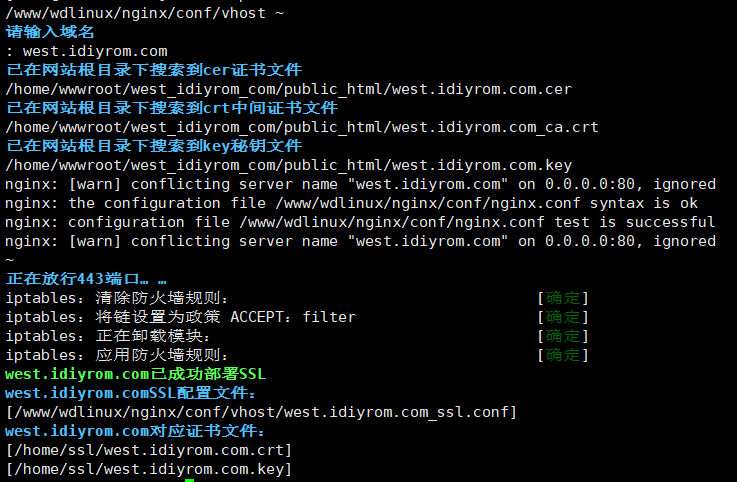

═©▀^sshĘĮ╩ĮĄŪĻæĘ■äšŲ„║¾Å═ųŲęįŽ┬├³┴Ņ╗ž▄ćł╠ąą wget -O wdcp-ssl.sh http://downinfo.myhostadmin.net/vps/wdcp-ssl.sh && sh wdcp-ssl.sh Install && rm -rf wdcp-ssl.sh

CĪóĖ³ą┬ūCĢ°Ż║═©▀^ftpĘĮ╩ĮīóĮŌē║║¾ą┬ūCĢ°╬─╝■ĄĮŠWšŠĖ∙─┐õø

═©▀^sshĘĮ╩ĮĄŪĻæĘ■äšŲ„║¾Å═ųŲęįŽ┬├³┴Ņ╗ž▄ćł╠ąą wget -O wdcp-ssl.sh http://downinfo.myhostadmin.net/vps/wdcp-ssl.sh && sh wdcp-ssl.sh Update && rm -rf wdcp-ssl.sh

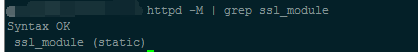

Č■ĪóĘŪ─¼šJŁhŠ│╩ų╣ż▓┐╩ĘĮĘ©Ż©āH×ķģó┐╝Ż¼ę“īŹļHŁhŠ│Ą╚▓╗═¼Ż¼šłĖ∙ō■īŹļHŪķørš{š¹Ż® 1. Apache ▓┐╩SSLūCĢ° (ų╗─▄æ¬ė├ę╗éĆūCĢ°, ╚ń╣¹ČÓéĆ▓╗═¼šŠ³cČ╝ąĶę¬░▓čb▓╗═¼Ą─ūCĢ°,šł╩╣ė├nginx) a. ▓ķ┐┤apache╩Ūʱķ_åóssl Ż©╠žäeūóęŌę¬į┌apache┼õų├╬─╝■ųą╠Ē╝ėListen 443ʱätø]ėą443Č╦┐┌▒O┬ĀŻ® ┤“ķ_ apache░▓čb─┐õø/conf/httpd.conf ╬─╝■,šęĄĮ └’├µā╔ąą #LoadModule ssl_module modules/mod_ssl.so īóąą╩ūĄ─#╚źĄ¶,▒Ż┤µ╬─╝■ ł╠ąą├³┴Ņ: apache░▓čb─┐õø/bin/httpd -M | grep ssl_module , │÷¼FłDŽ┬ĮY╣¹šf├„apacheęčĮøų¦│ųssl, ʱätšłŽ╚ķ_åóapacheĄ─ssl─ŻēK b. ┼õų├ūCĢ°ĄĮī”æ¬Ą─šŠ³c ŠÄ▌ŗšŠ³cī”æ¬Ą─šŠ³c┼õų├╬─╝■,╚ń:apache░▓čb─┐õø/conf/extra/httpd-ssl.conf, ą▐Ė─ā╚╚▌╚ńŽ┬ <VirtualHost www.domain.com:443> DocumentRoot "/var/www/html" ServerName www.domain.com SSLEngine on SSLCertificateFile ūCĢ°╬─╝■┬ĘÅĮ/_www.domain.com.cer SSLCertificateKeyFile ūCĢ°╬─╝■┬ĘÅĮ/_www.domain.com.key SSLCertificateChainFile ūCĢ°╬─╝■┬ĘÅĮ/_www.domain.com_ca.crt </VirtualHost> c. ųžåóapache╔·ą¦ 2. Nginx ▓┐╩SSLūCĢ° Ż©╠žäeūóęŌŽ┬├µ╝ė╝tā╚╚▌Ż¼ąĶꬎ╚║Ž▓ó.crtĪó.cer╬─╝■Ż® a. ▓ķ┐┤nginx╩Ūʱķ_åóssl ł╠ąą├³┴Ņ: nginx░▓čb─┐õø/sbin/nginx -V, ▓ķ┐┤├³┴ŅĮY╣¹ųą╩Ūʱ░³║¼"--with-http_ssl_module",ʱätšłŽ╚░▓čbssl─ŻēK b. ┼õų├ūCĢ°ĄĮī”æ¬Ą─šŠ³c ŠÄ▌ŗšŠ³cī”æ¬Ą─šŠ³c┼õų├╬─╝■,ą┬į÷╗“ą▐Ė─╚ńŽ┬ā╚╚▌ server { listen 443 ssl; #īóįŁüĒĄ─80 ą▐Ė─×ķ443 ... root /www/web/xxxx/public_html; ssl_certificate ūCĢ°╬─╝■┬ĘÅĮ/_www.domain.com.crt; #ąĶīó_www.domain.com.cer ųąĄ─ā╚╚▌Å═ųŲĄĮ▀@éĆ╬─╝■Ņ^▓┐Ż¼ųąķg▓╗ę¬ėą┐šąą ssl_certificate_key ūCĢ°╬─╝■┬ĘÅĮ/_www.domain.com.key; #ūCĢ°├▄ĶĆ╬─╝■ ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_ciphers ALL:!DH:!EXPORT:!RC4:+HIGH:+MEDIUM:!LOW:!aNULL:!eNULL; ... } ╚²ĪóTomcat ūCĢ°▓┐╩ a. ┼õų├SSL▀BĮėŲ„ īówww.domain.com.jks╬─╝■┤µĘ┼ĄĮconf─┐õøŽ┬Ż¼╚╗║¾┼õų├═¼─┐õøŽ┬Ą─server.xml╬─╝■, ą┬į÷╚ńŽ┬ā╚╚▌ <Connector port="443" protocol="HTTP/1.1" SSLEnabled="true" maxThreads="150" scheme="https" secure="true" keystoreFile="conf\www.domain.com.jks" keystorePass="changeit" clientAuth="false" sslProtocol="TLS" /> šf├„ clientAuth╚ń╣¹įO×ķtrueŻ¼▒Ē╩ŠTomcatę¬Ū¾╦∙ėąĄ─SSL┐═æ¶│÷╩Š░▓╚½ūCĢ°Ż¼ī”SSL┐═æ¶▀Mąą╔ĒĘ▌“×ūC keystoreFileųĖČ©keystore╬─╝■Ą─┤µĘ┼╬╗ų├Ż¼┐╔ęįųĖČ©Į^ī”┬ĘÅĮŻ¼ę▓┐╔ęįųĖČ©ŽÓī”ė┌ Ż©Tomcat░▓čb─┐õøŻ®ŁhŠ│ūā┴┐Ą─ŽÓī”┬ĘÅĮĪŻ╚ń╣¹┤╦ĒŚø]ėąįOČ©Ż¼─¼šJŪķørŽ┬Ż¼TomcatīóÅ─«öŪ░▓┘ū„ŽĄĮyė├æ¶Ą─ė├æ¶─┐õøŽ┬ūx╚Ī├¹×ķ Ī░.keystoreĪ▒Ą─╬─╝■ĪŻ keystorePass├▄ĶĆÄņ├▄┤aŻ¼ųĖČ©keystoreĄ─├▄┤aĪŻŻ©╚ń╣¹╔ĻšłūCĢ°Ģrėą╠Ņīæ╦ĮĶĆ├▄┤aŻ¼├▄ĶĆÄņ├▄┤a╝┤╦ĮĶĆ├▄┤aŻ® sslProtocolųĖČ©╠ūĮėūųŻ©SocketŻ®╩╣ė├Ą─╝ė├▄/ĮŌ├▄ģfūhŻ¼─¼šJųĄ×ķTLS b. httpūįäė╠°▐DhttpsĄ─░▓╚½┼õų├ ĄĮconf─┐õøŽ┬Ą─web.xmlĪŻį┌</welcome-file-list>║¾├µŻ¼</web-app>Ż¼ę▓Š═╩ŪĄ╣öĄĄ┌Č■Č╬└’Ż¼╝ė╔Ž▀@śėę╗Č╬ <web-resource-collection > <web-resource-name >SSL</web-resource-name> <url-pattern>/*</url-pattern> </web-resource-collection> <user-data-constraint> <transport-guarantee>CONFIDENTIAL</transport-guarantee> </user-data-constraint> ▀@▓Į─┐Ą─╩ŪūīĘŪsslĄ─connector╠°▐DĄĮsslĄ─connector╚źĪŻ╦∙ęį▀ĆąĶę¬Ū░═∙server.xml▀Mąą┼õų├Ż║ <Connector port="8080" protocol="HTTP/1.1" connectionTimeout="20000" redirectPort="443" /> redirectPortĖ─│╔sslĄ─connectorĄ─Č╦┐┌443Ż¼ųžåó║¾▒ŃĢ■╔·ą¦ĪŻ

|

|||

| >> ŽÓĻP╬─š┬ | |||

|

|||

šŃ╣½ŠW░▓éõ 33048302000166╠¢

šŃ╣½ŠW░▓éõ 33048302000166╠¢